ARP Spoofing ist eine Technik um gefälschte ARP-Pakete zu senden. ARP-Tabellen werden so verändert, sodass der Datenverkehr zwischen zwei Systemen mitgelesen werden kann.Diese Art von Manipulation nennt man Man-In-The-Middle-Angriff. Im folgenden Artikel werde ich einen Solchen simulieren.

Cain & Abel ist ein Tool für Man-in-the Middle-Angriffe und noch vieles mehr. Nach dem Start von Cain & Abel wähle ich Netzwerksniffer.

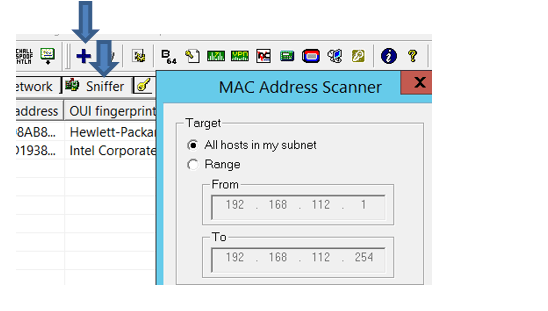

Danach klicke ich auf Sniffer und dann auf das + Zeichen. Danach wähle ich All Hosts in my subnet.

Nun starte ich ARP Spoofing, indem ich auf das gelbe Icon klicke.

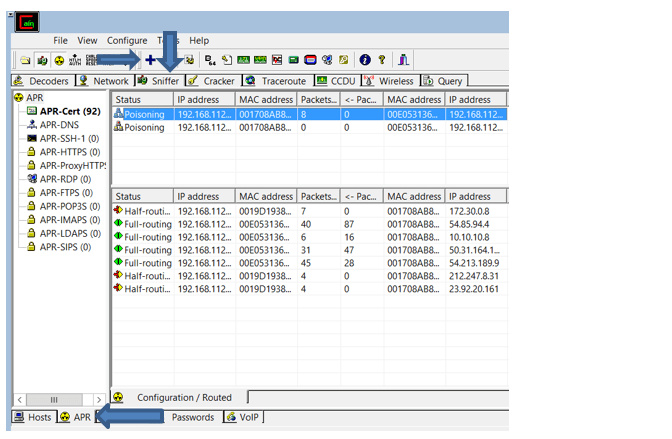

Nun wähle ich wieder Sniffer, dann APR und anschließend klicke ich auf das Plus Zeichen. Das Plus Zeichen erscheint seltsamerweise erst, wenn ich in das freie Feld klicke.

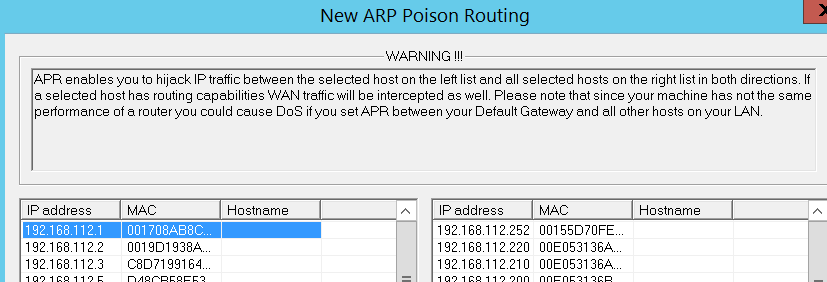

Nun markiere ich zwei IP Adressen von 2 unterschiedlichen Computern (der Daten Traffic dieser Hosts wieder über mich umgeleitet). Und die Armen kriegen davon gar nichts mit.

Das heißt: Ich gaukle dem einen vor, dass ich der andere bin und umgekehrt. Das macht das Programm mithilfe von ARP und gefälschten MAC Adressen.

Danach klicke ich auf Ok.

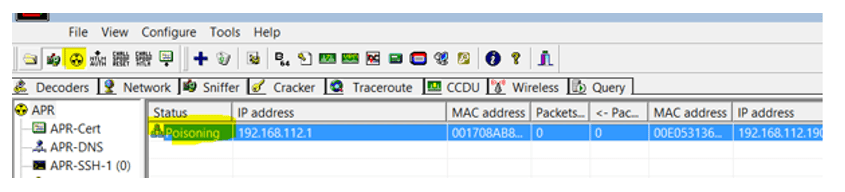

Das Poisoning startet, oder besser gesagt: Der Spaß beginnt.

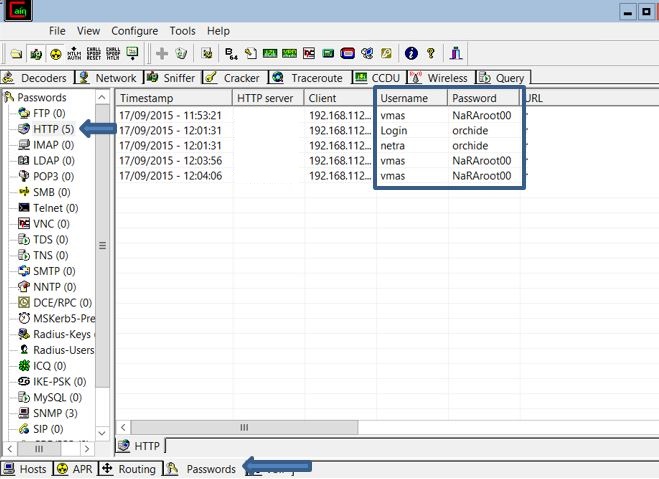

Und nach einiger Zeit des Mitlauschens kann ich unter Passwords auch einige Kennwörter finden.

Es gibt viele Möglichkeiten ARP Spoofing zu verhindern. Switches bieten mithilfe von ARP Inspection die Möglichkeit die MAC Adresse an eine IP Adresse zu binden. Da aber meiner Erfahrung nach bei den meisten Switches kein besonderer Wert auf Security gelegt wird, können Sie davon ausgehen, dass diese Angriffe oft zum Erfolg führen. Leider.

Categories: Cyber Security

2 replies »