Ein Port Scanner ist eine Software, mit der überprüft werden kann, welche TCP und UPD Dienste das System ausführt. Die Software wird häufig von IT-Fachkräften zum Testen der eigenen Umgebung eingesetzt. Ein Port Scanner kann aber auch dazu dienen, Systeme auszuspionieren bzw. Systeme ausfindig zu machen. Das Scanning ist meist Teil der Vorbereitung einer Attacke. Sind mithilfe von Scans genügend Informationen gesammelt, kann der tatsächliche Angriff auf das Opfer stattfinden.

Nmap ist der mit Abstand bekannteste Scanner.

Nachdem ich Nmap installiert habe öffne ich die grafische Oberfläche (Zenmap) und geben als Ziel IP Adresse 192.168.0.1 ein. Ich könnte natürlich auch das gesamte Netz 192.168.0.0/24 scannen, um alle Hosts zu erfassen.

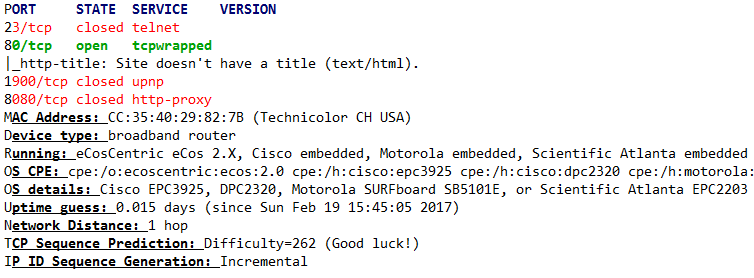

Besonders interessant sind folgende Auswertungen:

Port 80 (HTTP) ist offen. Es handelt sich um einen Broadband Router. Die Up-Time ist 0.015 Tage. Ansonsten nichts aufregendes.

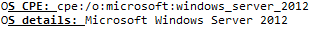

Hier eine Auswertung von einem anderen Host:

Was kann ich daraus schließen? Der Computer ist höchstwahrscheinlich über http und https (80, 443) erreichbar, ist DNS Server (53) und führt Windows aus (445, 3389, 135). Der Computer ist seit 76 Tagen up. Die Uptime wird von Nmap so berechnet:

As part of OS detection, Nmap receives several SYN/ACK TCP packets in a row and checks the headers for a timestamp option. Many operating systems use a simple counter for this which starts at zero at boot time then increments at a constant rate such as twice per second. By looking at several responses, Nmap can determine the current values and rate of increase.

Quelle: nmap.org

Dieser Counter kann nur dann richtig bewertet werden, wenn das Betriebssystem erraten wurde. In dem Fall ist das bereits geschehen, Nmap meint es wäre Windows Server 2012.

Ganz schön viel Informationen in wenigen Sekunden. Ein Attacker könnte daraus schließen, dass dieser Computer ein wichtiger ist und ihn als sein Ziel auswählen. Indikatoren für die Bewertung als wichtigen Host sind:

- lange Uptime

- viele offene Ports

- Server dienst höchstwahrscheinlich als DNS Server

Wie kann das verhindert werden?

Security Appliances wie Firewalls können Port-Scanning “von Außen” verhindern bzw. eindämmen.

Cisco ASA:

Scans von innen funktionieren dagegen fast immer. Nicht umsonst gelten Angriffe von Innen als am gefährlichsten.

Categories: Cisco, Cyber Security, Windows 10, Windows Server

1 reply »