Im Laufe meiner Unterrichtszeit wurde ich auf ein Programm aufmerksam, mit dem man seinen Webserver gegen die Denial-of-Service Methode testen kann.

Das Programm nennt sich HTTP Attack (Version 3.6). Der im Unterricht durchgeführte Angriff auf einen Webserver mit der Lernplattform Moodle war erfolgreich.

Der Webserver führte Apache unter Linux aus. Der Angriff wurde zwar von innen durchgeführt, aber dennoch: Nach einigen Sekunden war die Hauptseite nicht mehr erreichbar. So lange bis der Angriff abgebrochen wurde.

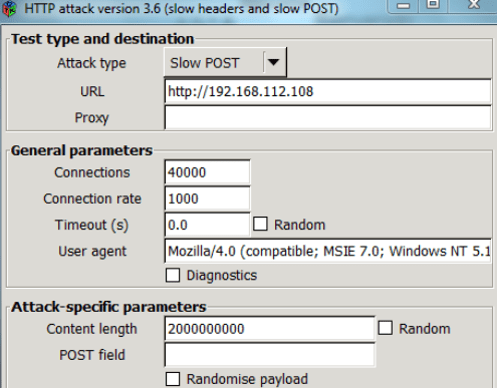

Wir haben im Programm folgende Einstellungen getroffen:

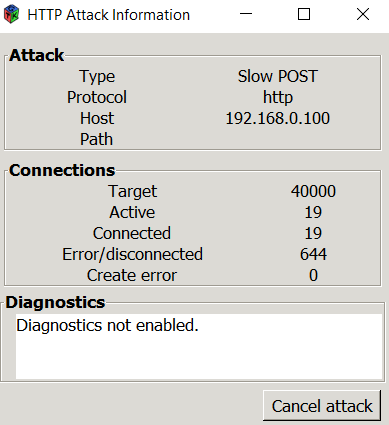

In einem weiteren Szenario war das Ziel ein von mir in einem anderen Beitrag installierter IIS Webserver unter Windows Server 2016 ohne vorgeschaltener Firewall. Der Angriff kam ebenfalls von innen. IIS mit Windows hatte weniger bis gar keine Probleme. Der Server baut brav die Verbindungen ab und lässt sich kaum beeindrucken.

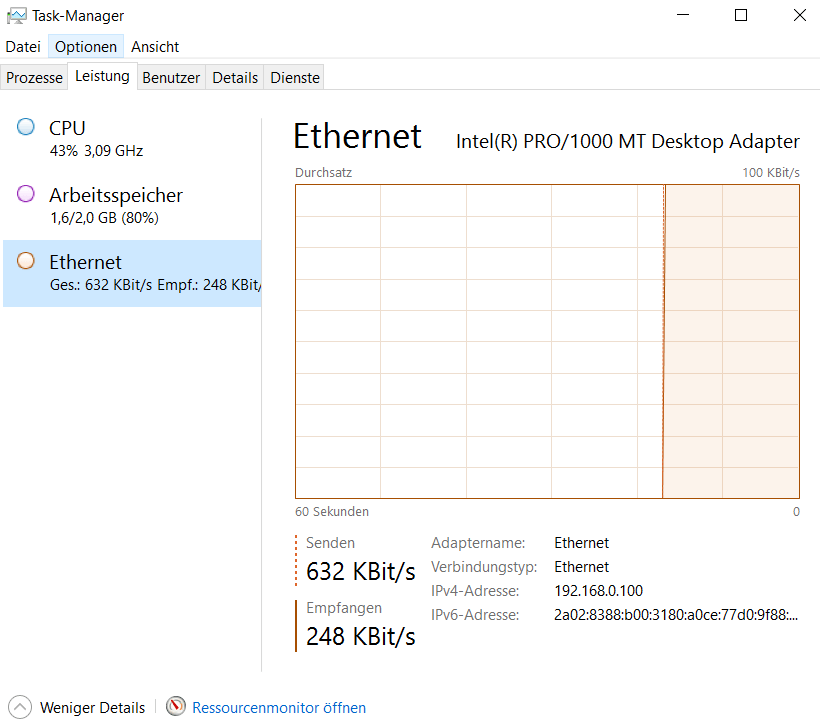

Der Task-Manager zeigt den Traffic.

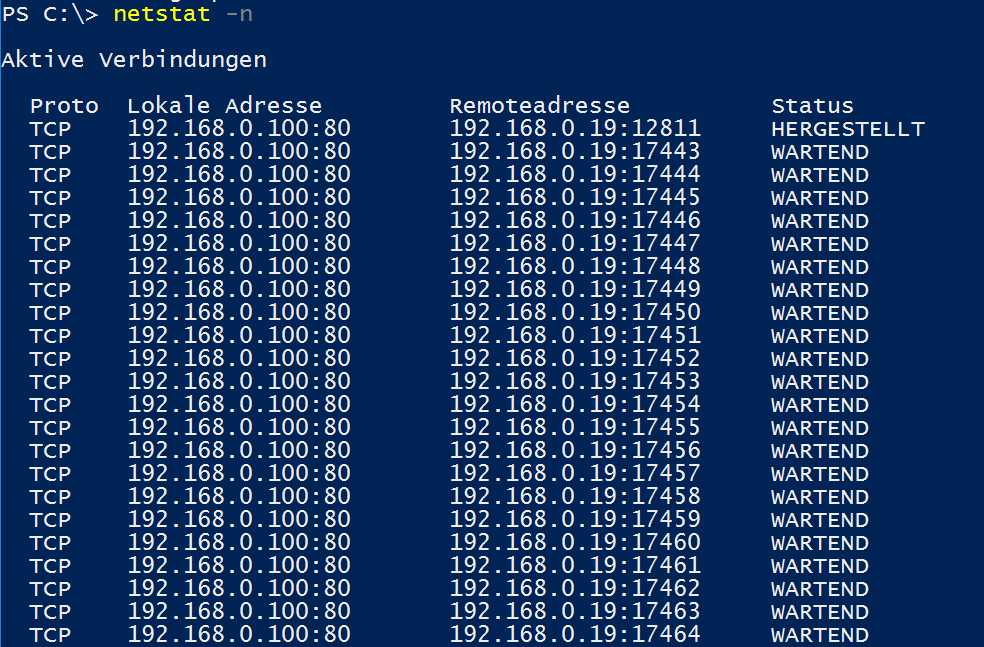

Alle Anfragen kommen von der IP 192.168.0.19. Das ist eine der IP-Adressen der angreifenden Systeme.

Warum ist das bei Windows anders? IIS verhindert den Angriff in Form von Timeout-Limits, wie auf www.iis.net unter Time-Out Limits nachzulesen ist.

Wie auch immer: In der Regel befindet sich “vor” eines jeden Webservers eine intelligente Firewall, welche DOS Attacken erkennen kann und dementsprechend reagiert.

Download HTTP Attack: http://www.brothersoft.com/http-attack-435431.html

Categories: Cyber Security

2 replies »