TeamViewer ist für den privaten Gebrauch kostenlos. Unternehmen müssen für den Dienst bezahlen. Und genau beim Wort Dienst stoßen wir auf ein Problem: Der Verbindungsaufbau wird über den TeamViewer Server abgewickelt. Es steht jemand in der Mitte.

Hier das Statement der Firma TeamViewer:

“Da der Private Key niemals den Clientcomputer verlässt, ist durch dieses Verfahren technisch sichergestellt, dass zwischengeschaltete Computer im Internet den Datenstrom nicht entziffern können, das gilt somit auch für die TeamViewer Routingserver.”

Quelle: https://downloadeu1.teamviewer.com/docs/de/TeamViewer-Security-Statement-de.pdf

Ist das wirklich so? Sehen wir uns den Verbindungsaufbau an.

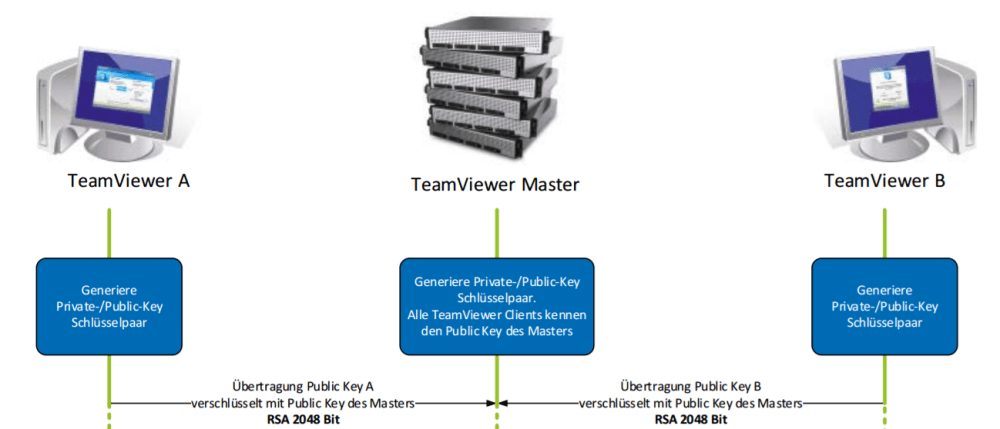

Schritt 1

Quelle: https://downloadeu1.teamviewer.com/docs/de/TeamViewer-Security-Statement-de.pdf

A und B generieren ein Schlüsselpaar. Der Master erhält die Public Keys von A und B.

Schritt 2

Klingt alles gut. Wäre da nicht dieser Master Server, der verdammt viel von A und B weiß und sämtliche Aushandlungen steuert. Es könnte folgendes passieren:

Man-in-the-Middle-Angriff ausgehend vom Master

- Computer A fordert den Public Key B vom Master an.

- Der Master sendet jedoch nicht den Public Key B, sondern einen gefälschten Public Key Y an A.

- A generiert einen symmetrischen Schlüssel W, welcher bei der Kommunikation von A und B benötigt wird, und verschlüsselt diesen mit dem gefälschten Public Key Y, anstelle des Public Key B.

- A sendet das Paket an B über den Master.

- Der Master stoppt das Paket. Da das Paket mit Public Key Y verschlüsselt wurde kann er es mit dem private Key von Y entschlüsseln und auch den “geheimen symmetrischen Schlüssel” W lesen und verschlüsselt es wieder mit dem tatsächlichen Public Key B und signiert es mit einem weiteren gefälschten Private Key X.

- Dann schickt er das Paket weiter an B.

- B fragt natürlich den Master nach dem Public Key von A, um die Signatur zu überprüfen und der Master gibt B wieder einen gefakten Public Key Z von A zurück.

- Und so geht das Ganze weiter … Sämtliche Kommunikation kann vom Master gelesen werden … da dieser Pakete nach belieben öffnen und auch entschlüsseln kann.

Schritt 3

In Schritt 3 glauben A und B durch den gemeinsamen symmetrischen Schlüssel Daten austauschen zu können, ohne dass der Mittelsmann mitlauschen kann. Doch dieser steht immer noch in der Mitte und regelt die Kommunikation, gibt sich einmal als A und einmal als B aus und kann mithilfe des symmetrischen Schlüssels W sämtlichen Datenverkehr entschlüsseln.

Fazit

Ist die Aussage von TeamViewer nun falsch?

“Da der Private Key niemals den Clientcomputer verlässt, ist durch dieses Verfahren technisch sichergestellt, dass zwischengeschaltete Computer im Internet den Datenstrom nicht entziffern können, das gilt somit auch für die TeamViewer Routingserver.”

Das Statement ist sehr kundenfreundlich formuliert und es soll Vertrauen schaffen. Dass das Mitlesen nicht möglich sein soll ist – wie oben gezeigt – falsch.

TeamViewer bietet hohen Komfort und Funktionalität. In Bezug auf Sicherheit muss jedes Unternehmen selbst entscheiden wohin der Weg führen soll. Als Hilfestellung kann das Security Triangle dienen, welches ich im Beitrag Das Security Triangle: Komfort vs. Funktionalität vs. Sicherheit beschreiben habe.

Categories: Cyber Security

Danke für das „freundliche“ Kommentar. Es wäre nett wenn Sie noch erklären wie das funktionieren sollte.

LikeLike