In diesem Artikel wird Step-by-Step demonstriert wie LAPS in eine Active Directory Domäne integriert werden kann. Kennwörter einer Active Directory Domäne sind zentral gespeichert. Aber was ist mit dem lokalen Konto des Administrators? Viele verwenden dasselbe Kennwort auf allen Computern. Ein Alptraum in Bezug auf IT-Security. LAPS speichert Kennwörter des lokalen Administrators aller Domänen-Computer zentral.

Download des LAPS Installers

LAPS muss auf einem Management-Server (in meinem Fall ein Windows Server 2016 Domain-Controller) installiert werden. Dafür muss der LAPS Installer heruntergeladen werden: https://www.microsoft.com/en-us/download/details.aspx?id=46899

Installation von LAPS am Management-Server

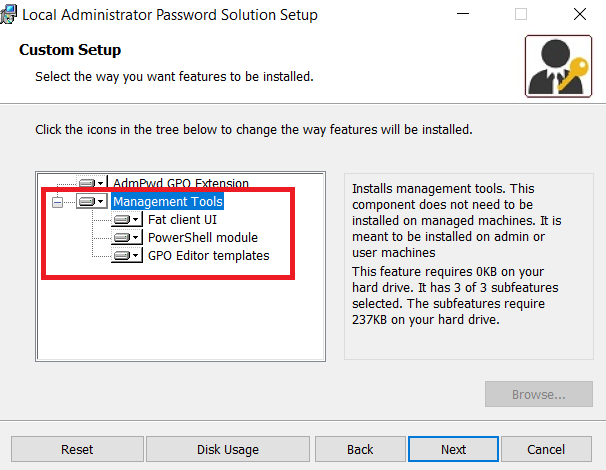

Während des Setups ist es wichtig alle Optionen auszuwählen, ansonsten werden nur die Client-Side-Erweiterungen (diese werden auch für die Clients benötigt) installiert.

Modifizieren des Active Directory Schemas

Zu den Computer Objekten müssen zwei Attribute hinzugefügt werden:

- msMcsAdmPwd

- msMcsAdmPwdExpirationTime

Beide Attribute werden mithilfe der LAPS Befehle in PowerShell erstellt. Der Administrator muss Mitglied der Gruppe Schema-Admins sein.

Import-Module AdmPwd.PS Update-AdmPwdADSchema

Weitere Infos zum manuellen Ändern des Active Directory Schemas in meinem Beitrag Active Directory Schema erweitern.

Berechtigungen setzen

Domänen-Computer müssen über Schreibrechte dieser Attribute verfügen, um Ihre Passwörter zu erneuern. Dies bewerkstelligt man mit einem weiteren PowerShell Befehl. In meinem Fall wird allen Computern der OU Workstations der Zugriff gewährt.

Set-AdmPwdComputerSelfPermission -Identity OUName

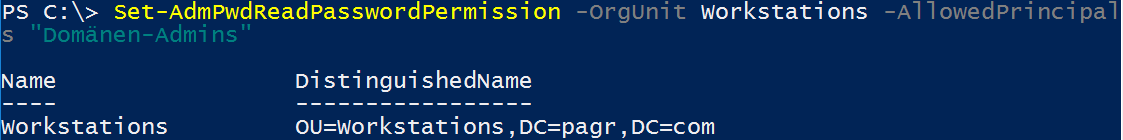

Nun wird einer Gruppe von Administratoren das Recht erteilt das lokale Passwort, welches in Zukunft in Active Directory gespeichert ist, lesen zu können. Ich gewähre es der Gruppe Domänen-Admins.

Set-AdmPwdReadPasswordPermission -OrgUnit OUName -AllowedPrincipals "GruppenName"

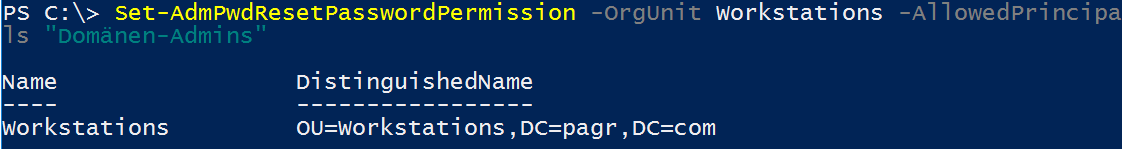

Nun kann, muss aber nicht das Recht gewährt werden einen Password Reset des lokalen Administrator Kontos in Active Directory durchzuführen. In meinem Fall erteile ich das Recht wieder der Gruppe Domänen-Admins.

Set-AdmPwdResetPasswordPermission -OrgUnit OUName -AllowedPrincipals "GruppenName"

Installation von LAPS am Client-Computer

Um LAPS nutzen zu können muss auf allen Client-Computern die Software AdmPwd GPO Extension installiert werden. (befindet sich als Feature im LAPS Installer). Dies kann entweder manuell oder per GPO erfolgen. Wie man ein MSI Paket über GPO verteilt habe ich im Artikel Gruppenrichtlinien: Softwareverteilung mit GPO beschrieben.

In meinem Fall installiere ich das zuvor verwendete Tool manuell auf einem Windows 10 System. Dabei genügt es die Einstellungen auf Standard zu belassen, um nur die Client-Side-Extension zu installieren.

Erstellen einer LAPS Gruppenrichtlinie

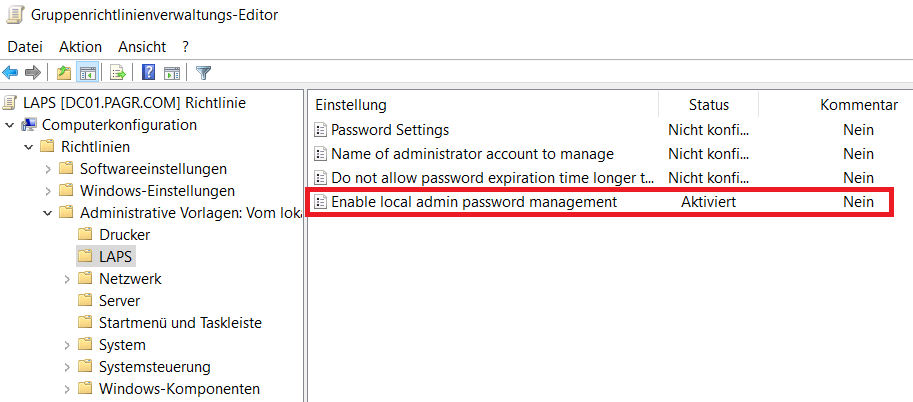

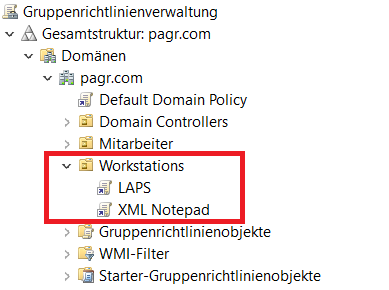

Als letzter Schritt muss ein GPO für LAPS erstellt werden. Dazu öffne ich die Gruppenrichtlinien-Verwaltungskonsole (gpmc.msc) auf meinem Domain-Controller und erstelle ein neues GPO mit dem Namen LAPS.

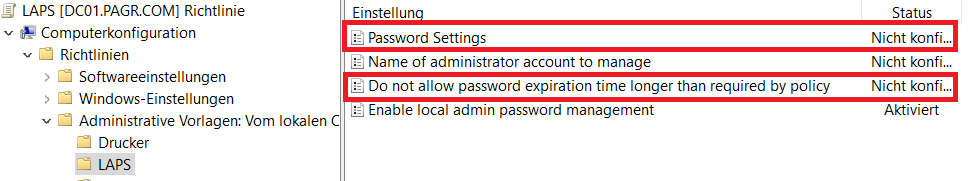

Ich öffne das GPO und navigiere zu Computerkonfiguration – Richtlinien – Administrative Vorlagen – LAPS und aktiviere Enable local admin password management.

ACHTUNG: Wenn an den Client-Computern als lokaler Administrator nicht “administrator” verwendet wird, sondern z.B. “admin”, dann muss die Richtlinie “Name of administrator account to manage” ebenfalls geändert werden und dort der Name des lokalen Administrators eingetragen werden (z.B. admin).

Dann verknüpfe ich das GPO mit der OU Workstations (in dieser OU befindet sich mein Client-Computer).

Nun führe ich einen Neustart des Client-Computers aus.

Lokales Kennwort des Administrators anzeigen

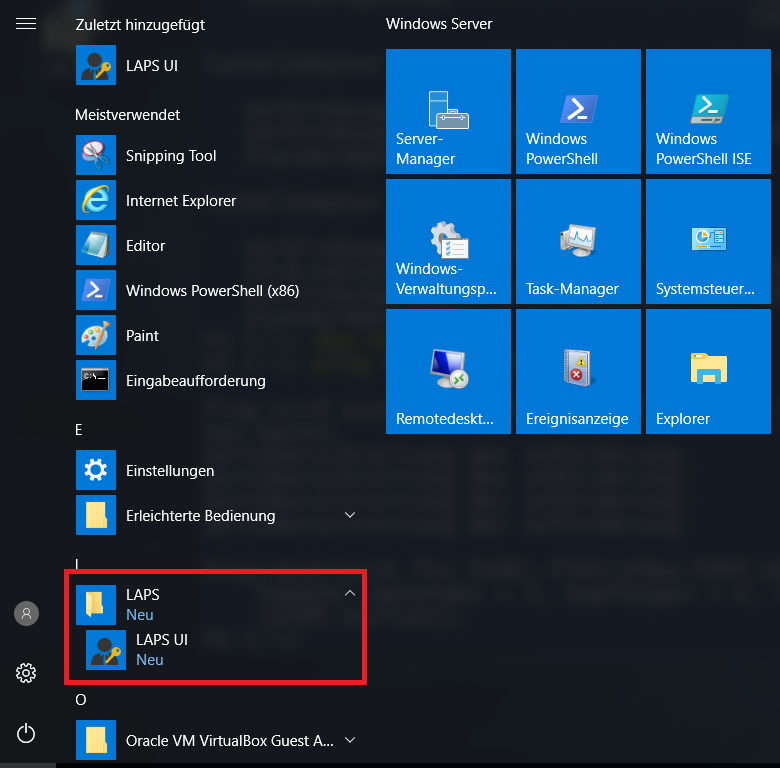

Am Management-Server findet man nun das Tool LAPS UI.

Mithilfe des Tools lasse ich mir das lokale Administrator Kennwort von meinem Client anzeigen.

Als Alternative man öffnet am Management-Server Windows PowerShell und führt Get-AdmPwdPassword aus.

Import-Module AdmPwd.PS Get-AdmPwdPassword -ComputerName ComputerName | Format-List

Ändern der Kennwort-Richtlinien

In der zuvor erstellten Gruppenrichtlinie kann auch bestimmt werden, welche Anforderungen das Kennwort erfüllen muss. Hierfür öffnet man das zuvor erstellte GPO und trifft die passenden Einstellungen.

Viel Spaß mit LAPS!

Weitere Infos über LAPS findet man bei Technet: “Local Administrator Password Solution”.

Categories: Cyber Security, Windows Server

3 replies »